Co znaczy „remote first” w IT i dla kogo jest ten model

Remote first, remote friendly, fully remote – czym to się różni

W świecie IT te trzy określenia często są wrzucane do jednego worka, a oznaczają różne rzeczy. Różnica bywa kluczowa, jeśli celem jest stabilna zdalna praca w chmurze, sieciach lub cyberbezpieczeństwie.

Remote first to firma, w której zdalność jest domyślnym sposobem pracy. Całe środowisko – procesy, narzędzia, komunikacja, kultura – jest zaprojektowane tak, jakby nikt nie siedział w biurze. Biuro, jeśli istnieje, jest dodatkiem, a nie centrum dowodzenia.

Remote friendly to organizacja przyjazna zdalnej pracy, ale nieoparta na niej. Część zespołu jest w biurze, część zdalnie, jednak decyzje i kluczowe rozmowy często dzieją się fizycznie. Zdalni potrafią czuć się „doklejeni” do reszty.

Fully remote (100% remote) opisuje sposób wykonywania pracy – możesz pracować wyłącznie zdalnie, lecz kultura firmy niekoniecznie jest remote first. Zdarzają się organizacje, które są „przypadkowo” w pełni zdalne (np. po pandemii), ale nadal komunikują się jak typowa korporacja biurowa.

Najlepszym modelem z perspektywy długofalowej kariery w IT jest połączenie: remote first + fully remote. Wtedy praca z dowolnego miejsca nie jest preferencją jednostek, ale fundamentem działania całej firmy.

Jak remote first działa w chmurze, sieciach i cyberbezpieczeństwie

Trzy obszary – chmura, sieci, cyberbezpieczeństwo – różnią się stopniem „zdalności” pracy, ale da się w nich zbudować sensowną karierę bez biura, jeśli wybierze się odpowiednie role.

Chmura (cloud) jest z natury „niefizyczna”. Infrastruktura działa w AWS, Azure, GCP czy innych dostawcach. Konfiguracja, automatyzacja (IaC), monitoring, optymalizacje – to wszystko da się robić z laptopa z dowolnego miejsca, o ile zachowane są zasady bezpieczeństwa. Dlatego właśnie cloud engineer, DevOps/SRE, cloud architect to jedne z najłatwiejszych ról do pełnej pracy zdalnej.

Sieci (network) przez lata kojarzyły się z szafami rack, kablami, fizycznymi routerami i switchami w data center. Tu często potrzebna była obecność na miejscu. Ale rośnie udział SD-WAN, chmurowych firewalli, rozwiązań typu SASE i silnej automatyzacji sieci. W integratorach i większych firmach wciąż część zadań wymaga fizycznej obecności, za to w firmach SaaS czy produktowych network engineer pracuje głównie na zdalnych konsolach, VPN-ach i wirtualnych sieciach.

Cyberbezpieczeństwo to szerokie spektrum. SOC, monitoring, analiza incydentów, testy penetracyjne, analiza aplikacji webowych, GRC (governance, risk, compliance) – większość tych zadań można wykonywać całkowicie zdalnie, jeśli organizacja ma dobrze zbudowaną infrastrukturę dostępu i procesy bezpieczeństwa. Wyjątkiem bywają projekty wymagające obecności w określonej strefie bezpieczeństwa (np. w sektorze publicznym, obronnym), ale w komercyjnym świecie remote security engineer czy SOC analyst to dzisiaj standardowe role.

Dla jakiego typu osób model remote first będzie wsparciem, a dla kogo obciążeniem

Zdalna praca techniczna nie jest „lepsza z definicji”. Jest po prostu inna i mocno filtruje typy osobowości.

Remote first sprzyja osobom, które:

- lubią dłuższe okresy skupienia bez „zaczepiania” przy biurku,

- potrafią same zorganizować sobie dzień pracy i zadbać o priorytety,

- nie boją się pisać – większość komunikacji w zespołach rozproszonych to Slack, e-mail, tickety, dokumentacja,

- umieją same szukać odpowiedzi: w dokumentacji, repozytoriach, logach, zamiast pytać o wszystko „na żywo”.

Z kolei osobom, które potrzebują stałego kontaktu twarzą w twarz, natychmiastowej informacji zwrotnej i silnego „życia biurowego”, tryb remote first potrafi ciążyć. Zwłaszcza na początku łatwo poczuć się odciętym od zespołu, jeśli nie ma się nawyku aktywnego odzywania się na kanałach tekstowych.

Plusy i minusy zdalnej pracy technicznej z perspektywy inżyniera i lidera

Zdalna praca w chmurze, sieciach i bezpieczeństwie ma swoje jasne i ciemne strony. Świadome wejście w ten model ułatwia uniknięcie rozczarowań.

| Perspektywa | Główne plusy remote first | Główne minusy remote first |

|---|---|---|

| Inżynier (cloud / network / security) |

– brak dojazdów, większa elastyczność – dostęp do globalnego rynku (firmy z UE, UK, USA) – możliwość spokojnej pracy głębokiej (deep work) – łatwiejszy udział w projektach rozproszonych technologicznie |

– mniej „podglądania” doświadczonych kolegów na żywo – potrzeba silniejszej samodyscypliny – ryzyko rozmycia granicy między pracą a życiem prywatnym – czasem mniejsza widoczność przy awansach, jeśli nie dba się o komunikację |

| Lider (team lead, manager) |

– dostęp do talentów z wielu krajów i stref czasowych – możliwość budowania zespołów 24/7 (SOC, SRE) – mniejsze koszty biurowe – procesy często lepiej udokumentowane |

– trudniejsze wykrywanie wypalenia i problemów interpersonalnych – większe wymagania co do komunikacji i transparentności – trudniejsza budowa kultury zespołu bez spotkań fizycznych – konieczność przemyślanego on-boardingu zdalnego |

Dla osoby planującej zdalną karierę techniczną kluczowe jest, by te minusy nie były zaskoczeniem, tylko zaplanowanym „kosztem” w zamian za swobodę miejsca pracy.

Jak wygląda rynek zdalnej pracy w chmurze, sieciach i cyberbezpieczeństwie

Najpopularniejsze zdalne role: od cloud engineer do SOC analyst

W obszarze cloud, network i security można wyróżnić kilka ról, które szczególnie często pojawiają się jako oferty remote first IT:

- Cloud engineer / cloud administrator – konfiguracja i utrzymanie środowisk AWS/Azure/GCP, praca z Terraformem, CI/CD, monitoringiem.

- SRE / DevOps engineer – automatyzacja, niezawodność systemów, infrastruktura jako kod, observability. Bardzo często w pełni zdalnie, zwłaszcza w firmach SaaS.

- Network engineer / network SRE – projektowanie i utrzymanie sieci (on-prem + chmura), SD-WAN, VPN, firewalling. Część zadań zdalna, część hybrydowa, zależnie od branży.

- SOC analyst (L1/L2/L3) – monitorowanie bezpieczeństwa, analiza alertów z SIEM/EDR, eskalacja incydentów. Jedna z popularniejszych ról cyberbezpieczeństwo z domu.

- Security engineer / blue team – twarde zabezpieczanie systemów, hardening, projektowanie kontroli bezpieczeństwa.

- Pentester / red team – testy penetracyjne aplikacji, sieci, inżynieria społeczna (często hybrydowo). W obszarze aplikacji webowych remote jest szczególnie popularny.

- GRC / compliance / risk analyst – polityki bezpieczeństwa, audyty, zgodność z normami (ISO 27001, SOC2, RODO). Dużo pracy papierowej i procesowej – czyli idealna kandydatka na „bezpieczeństwo IT praca zdalna”.

Role stricte operacyjne przy fizycznej infrastrukturze (np. on-site network engineer w data center) rzadziej występują jako w pełni zdalne. W wielu ogłoszeniach pojawia się model hybrydowy: większość zadań zdalnie, ale obecność na miejscu przy większych wdrożeniach.

Poziom zdalności: w pełni, hybrydowo, z wymogiem dojazdów

Na europejskim i światowym rynku coraz częściej widać trzy dominujące modele dla ról technicznych:

- Fully remote (100%) – typowy dla firm SaaS, software house’ów budujących produkty, dostawców usług chmurowych i MSSP (Managed Security Service Provider).

- Remote with on-site visits – praca zdalna z okazjonalnymi wizytami w biurze lub u klienta (np. raz na kwartał), częsta u integratorów i konsultantów.

- Hybrid (np. 2–3 dni w biurze) – wciąż popularny w korporacjach, bankach, sektorze publicznym, szczególnie tam, gdzie istnieją wrażliwe systemy tylko on-prem.

W obszarze cloud i bezpieczeństwa aplikacyjnego odsetek w pełni zdalnych ról jest wyraźnie wyższy niż w klasycznych sieciach on-prem. Z kolei w SOC-ach i firmach MSSP model remote bywa naturalny, bo zespoły działają w trybie 24/7 z różnych krajów i stref czasowych.

Rynek polski vs zagraniczny w kontekście remote first

Polska ma coraz więcej ofert „praca zdalna admin sieci” czy „kariera cloud engineer zdalnie”, ale wciąż dominuje model hybrydowy – szczególnie u dużych lokalnych graczy, banków i firm z silną infrastrukturą on-prem. W wielu przypadkach „praca zdalna” w ogłoszeniu oznacza 2–3 dni home office, a nie model remote first.

Na rynkach UE/UK/USA zdalność jest mocniej osadzona, zwłaszcza w:

- produktowych firmach SaaS (narzędzia developerskie, monitoring, cybersecurity tools),

- fintechach i neobankach działających głównie w chmurze,

- software house’ach budujących produkty na rynki międzynarodowe,

- MSSP / SOC-as-a-service, które z definicji obsługują wielu klientów globalnie.

W praktyce oznacza to, że szukając ofert remote first IT w chmurze, sieciach lub cyberbezpieczeństwie, warto patrzeć nie tylko na polskie jobboardy, ale również na ogłoszenia z całej UE (zwracając uwagę na kwestie podatkowe i prawne) czy UK, a w niektórych przypadkach także USA i Kanady (np. kontrakty B2B).

Branże, które najchętniej zatrudniają zdalnie

W pewnych sektorach remote jest już normą, a nie dodatkiem. W chmurze, sieciach i bezpieczeństwie na zdalne zatrudnianie otwierają się głównie:

- SaaS / produkt IT – platformy typu monitoring, CI/CD, narzędzia developerskie, rozwiązania security (EDR, SIEM-as-a-service). Zespoły cloud, SRE, security często są całkowicie rozproszone.

- Fintech i nowoczesne usługi finansowe – sporo systemów od razu budowanych w chmurze publicznej, duży nacisk na bezpieczeństwo i stabilność, więc zespół cloud & security pracuje często w różnych lokalizacjach.

- Software house’y z klientami zagranicznymi – realizują projekty na całym świecie, dlatego model remote first jest dla nich naturalny.

- Konsulting IT i integratorzy chmurowi – większość prac projektowych (architektura, migracje do chmury) można zrobić zdalnie, a na miejscu pojawiać się tylko na warsztaty lub większe wdrożenia.

- MSSP / SOC-as-a-service – monitorowanie klientów i reagowanie na incydenty 24/7 wymaga zespołów rozproszonych; praca w SOC z domu jest tu czymś normalnym.

Im bardziej organizacja opiera swój produkt lub usługę na chmurze i kanałach cyfrowych, tym większa szansa, że jej procesy zostały zbudowane pod remote first. Właśnie tam najłatwiej znaleźć sensowną zdalną ścieżkę kariery technicznej.

Samoocena: czy naprawdę jesteś gotowy na zdalną pracę techniczną

Kompetencje twarde, bez których remote first frustruje

Praca zdalna w IT nie wybacza braków w podstawach. W biurze wiele rzeczy „dopowie” kolega z biurka obok. W modelu remote first wsparcie nadal jest, ale mniej spontaniczne i wymaga lepszego przygotowania z twojej strony.

Na starcie do zdalnej pracy w chmurze, sieciach lub cyberbezpieczeństwie przydaje się co najmniej:

- Fundamenty sieci: TCP/IP, routing podstawowy, NAT, firewall, VPN, DNS – bez tego trudno debugować jakikolwiek problem w chmurze czy bezpieczeństwie.

- Solidny Linux: praca w terminalu, zarządzanie usługami, logami, użytkownikami, podstawy bezpieczeństwa systemu. Wiele środowisk cloud i security opiera się na Linuksie.

- Podstawy chmury: pojęcia VPC/VNet, IAM, storage, instancje, security groups, podstawowy monitoring. Nie trzeba znać każdego serwisu AWS, ale trzeba rozumieć architekturę.

- Podstawy bezpieczeństwa: czym jest SIEM, czym różni się log systemowy od aplikacyjnego, co to jest MFA, phishing, jak wygląda prosty incydent i jego obsługa.

Bez tych fundamentów bardzo szybko pojawia się frustracja – każde zadanie wymaga długiego dopytywania, a zespół zaczyna omijać cię przy ciekawszych projektach, bo ich realizacja zdalnie wymaga większej samodzielności.

Samodzielność i organizacja: fundament zdalnego inżyniera

Przy biurku w open space da się „przepłynąć” dzień, reagując głównie na to, co mówią inni. Przy full remote to ty nadajesz rytm – inaczej praca rozpływa się na 10–12 godzin, a efekty są mizerne.

Przy zdalnej pracy technicznej przydaje się kilka konkretnych nawyków:

- Planowanie dnia – rano spisujesz 2–4 kluczowe zadania techniczne, które faktycznie przesuwają projekt do przodu (np. wdrożenie reguł WAF, dokończenie playbooka Ansible, analiza incydentu), a dopiero potem odpisujesz na Slacka.

- Blokowanie czasu na „deep work” – 1–2 bloki po 60–90 minut bez kontekstu przełączanego co 5 minut. Przy debugowaniu sieci czy pisaniu Terraformu to różnica między skuteczną pracą a udawaniem zajętości.

- Praca z backlogiem – nawet solo warto mieć prostą tablicę (Kanban w Trello, Jira, GitHub Projects). W remote ludzie widzą cię przez pryzmat tego, co przeszło z „To do” do „Done”.

- Świadome zarządzanie energią – trudniejsze zadania techniczne na godziny, gdy masz największą koncentrację, a statusy, maile i zgłoszenia – na „dołki energetyczne”.

Osoba, która nie potrafi sama domknąć zadania od analizy do wdrożenia i dokumentacji, w modelu remote szybko czuje się przytłoczona – nikt nie dopilnuje terminów za nią.

Komunikacja pisemna: twoje „biuro” to Slack, e‑mail i ticket

W zespołach rozproszonych większość komunikacji przechodzi przez tekst: zgłoszenia, pull requesty, komentarze, dokumentację. Jeśli nie potrafisz jasno napisać, o co pytasz albo co zrobiłeś, reszta zespołu będzie się zwyczajnie męczyć.

Dobrze działający remote engineer potrafi:

- Opisywać problem tak, by druga strona mogła go odtworzyć: co zrobiłeś, jaki był oczekiwany efekt, co zobaczyłeś, z jakiego kontekstu korzystasz (konto, region, wersja agenta).

- Streszczać rozwiązanie – po udanym fixie wpisujesz 2–3 zdania do ticketa lub dokumentacji. Kolejna osoba, która trafi na podobny błąd, nie zaczyna od zera.

- Zadawać konkretne pytania – zamiast „nie działa VPN”, lepiej „tunel IPsec między lokalizacją X i Y wisi na etapie negocjacji Phase 2, logi z FW w załączniku – czy ktoś może spojrzeć, czy coś przeoczyłem w propozycjach szyfrowania?”

- Nie bać się asynchroniczności – akceptujesz, że odpowiedź przyjdzie za godzinę, a czasem za pół dnia, więc od razu dodajesz tyle kontekstu, żeby kolega nie musiał ciągnąć z ciebie szczegółów pod lupą.

W praktyce to często większy „lewar” kariery niż kolejny egzamin: zespół szybciej zaufa osobie, która jasno pisze i dokumentuje, niż tej, która ma więcej certyfikatów, ale wiecznie zostawia po sobie chaos.

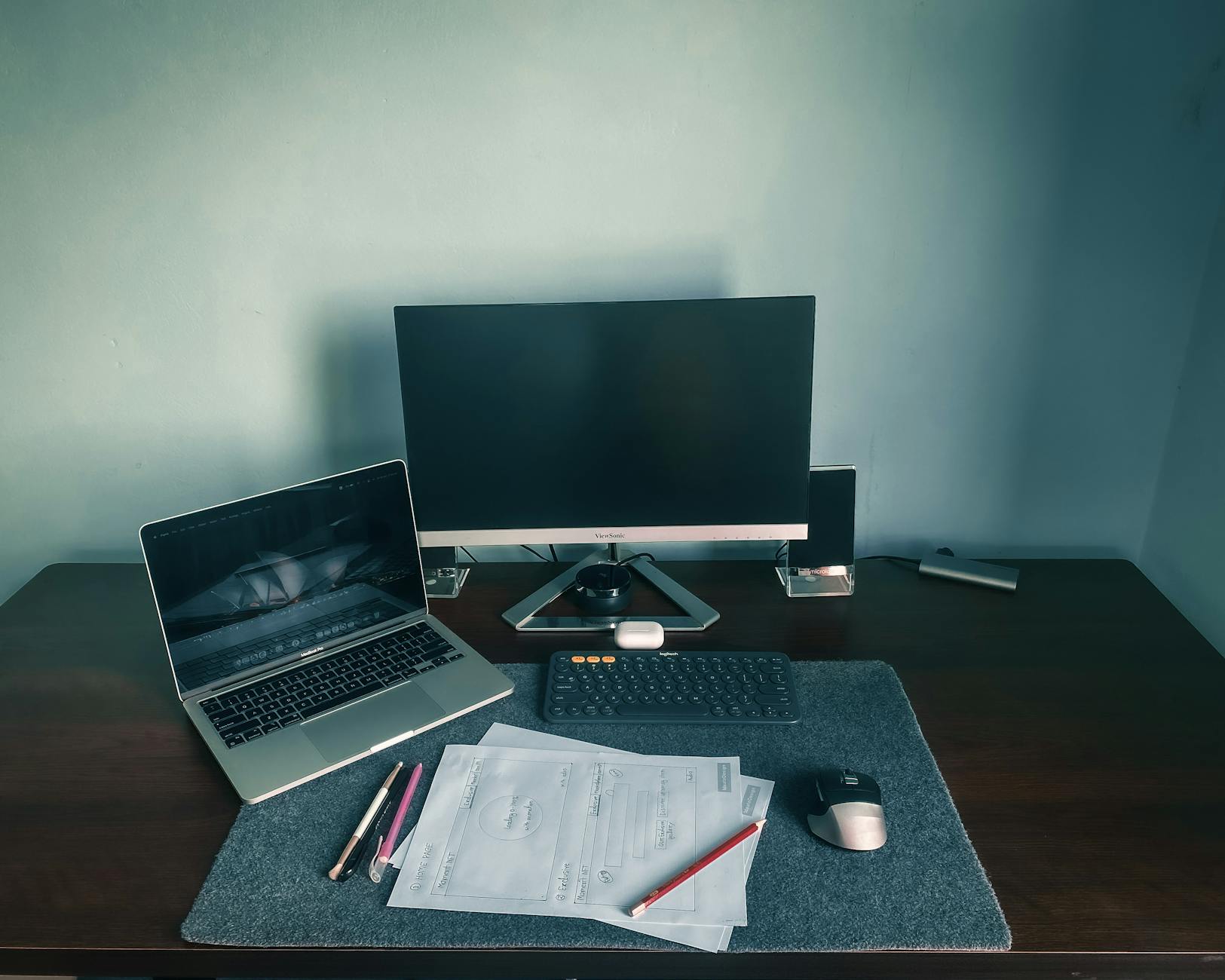

Higiena pracy zdalnej: granice, skupienie, sprzęt

Zdalna praca techniczna kusi tym, że można ją robić z kanapy. Problem w tym, że po kilku miesiącach kanapa przestaje być miejscem odpoczynku. Mózg kojarzy ją z kolejnym on‑callem.

Do sensownej, długoterminowej pracy w remote przydają się proste standardy:

- Wydzielone miejsce do pracy – choćby mały biurko‑kąt z przyzwoitym krzesłem. Kręgosłup podziękuje, a twoja koncentracja skoczy o kilka poziomów.

- Dobry internet i backup – stabilne łącze + plan B (hotspot z telefonu, dodatkowy router LTE). Przy awarii w czasie ważnego wdrożenia „brak Wi‑Fi” przestaje być śmieszną wymówką.

- Słuchawki z mikrofonem – tanie „pchełki” szybko męczą, a kiepski dźwięk frustruje zespół. W firmach remote first dbałość o jakość audio traktowana jest jak element profesjonalizmu.

- Jasne godziny pracy – szczególnie w różnych strefach czasowych. Inaczej skończysz z callami od 7:00 do 21:00 „bo akurat wszystkim pasowało”.

Osoby, które od początku traktują te elementy jak część zawodu, rzadziej się wypalają i łatwiej negocjują lepsze projekty czy stawki, bo po prostu dowożą w przewidywalny sposób.

Wybór ścieżki: chmura, sieci czy cyberbezpieczeństwo – gdzie łatwiej o remote first

Chmura: najwięcej ofert, ale też najszersze wymagania

Cloud jest dziś naturalnym kandydatem na zdalną karierę. Infrastruktura jest z definicji „gdzieś w internecie”, więc inżynier nie musi być przy konkretnym racku w data center.

Ścieżki związane z chmurą, w których remote first pojawia się szczególnie często:

- Cloud engineer / administrator – utrzymanie środowisk AWS/Azure/GCP, provisioning, monitoring. Dużo ogłoszeń z całej UE i UK, również na poziomie mid.

- Cloud architect – projektowanie rozwiązań i migracji. Często zdalnie, ale zwykle wymaga kilku lat doświadczenia i dobrej znajomości biznesu klienta.

- Platform / DevOps engineer – budowanie platform na Kubernetesie, CI/CD, IaC. Firmy produktowe (SaaS) bardzo chętnie zatrudniają zdalnie.

Chmura ma jedną cechę: jest bardzo szeroka. Żeby znaleźć sensowną zdalną pracę, trzeba wybrać choćby zgrubną specjalizację: infrastruktura (IaaS), data (BigQuery, Snowflake, Redshift), bezpieczeństwo chmurowe (CSPM, kontrola dostępu, segmentacja).

Sieci: zdalna konfiguracja kontra fizyczne kable

Networking bywa bardziej „przywiązany do miejsca” niż chmura, ale to się zmienia. Zarządzanie sieciami rozległymi, SD‑WAN, VPN‑ami czy firewallami często realizuje się całkowicie zdalnie.

Jeśli interesuje cię remote first w sieciach, zazwyczaj trafisz na dwa typy ról:

- Network engineer z naciskiem na konfigurację zdalną – praca na routerach, przełącznikach, firewallach, które fizycznie są w data center na innym kontynencie. Dostęp przez VPN, konsolę, out‑of‑band – ty siedzisz w domu.

- Network/SRE w środowiskach chmurowych – łączenie sieci on‑prem z chmurą (VPN, Direct Connect, ExpressRoute), projektowanie topologii VPC/VNet, segmentacji i routingów. To już ścieżka mocno „cloudowa” i często w pełni zdalna.

Im więcej w twojej pracy „dotykania hardware’u” (rackowanie, patch panely, fizyczne migracje), tym większa szansa, że rola będzie przynajmniej częściowo on‑site. Z kolei jeśli skupiasz się na automatyzacji sieci (Ansible, Python, Netbox, API urządzeń) – drzwi do sensownego remote otwierają się znacznie szerzej.

Cyberbezpieczeństwo: SOC, blue team, pentest – który kierunek zdalny?

Bezpieczeństwo IT to chyba najbardziej „naturalna” dziedzina dla remote first, obok chmury. Incydenty dzieją się wszędzie, a reagować na nie można sprzed własnego biurka, o ile ma się dostęp do logów i systemów.

Najłatwiej wystartować zdalnie w rolach:

- SOC analyst (L1/L2) – monitoring alertów, korelacja zdarzeń, podstawowa analiza incydentów. Mnóstwo firm MSSP buduje całe, rozproszone zespoły SOC, pracujące z różnych krajów.

- Junior security analyst / blue team – wsparcie w hardeningu systemów, przegląd uprawnień, operacyjne utrzymanie zabezpieczeń (EDR, WAF, DLP). Często w pełni zdalnie, zwłaszcza w firmach produktowych.

Bardziej zaawansowane, ale również mocno zdalne, są role typu:

- Pentester aplikacyjny – testy web, API, mobilne. Tu liczy się głównie skill techniczny i jakość raportu; lokalizacja ma drugorzędne znaczenie.

- Cloud security engineer – zabezpieczanie środowisk AWS/Azure/GCP, analiza konfiguracji pod kątem zgodności i ryzyka. Świetne połączenie chmury i security.

W cyberbezpieczeństwie remote bywa normą, ale konkurencja jest duża. Sama fascynacja „hackingiem” nie wystarcza – trzeba umieć czytać logi, kojarzyć fakty i pisać klarowne raporty.

Jak wybrać ścieżkę pod remote first, a nie pod modę

Zamiast zaczynać od pytania „gdzie są najwyższe stawki?”, lepiej zadać sobie trzy inne:

- Co bardziej lubię: projektowanie i budowę, czy reagowanie i gaszenie pożarów?

Chmura i sieci częściej oznaczają projektowanie i utrzymanie. SOC i część ról security – reagowanie 24/7. - Czy wolę pracować projektowo, czy w trybie zmianowym (shiftowym)?

Zmiany (np. w SOC) dają przewidywalność grafiku, ale mogą obejmować noce i weekendy. Projekty cloud/DevOps to często elastyczniejsze godziny, ale też skokowe okresy dużego obciążenia. - Czy mam cierpliwość do dokumentacji i standardów?

W GRC i wielu rolach security kluczowe są polityki i raporty. W SRE/DevOps – runbooki i playbooki. Osoba, która nie znosi papierologii, lepiej odnajdzie się w czysto technicznym pentestingu lub network automation.

W praktyce dobrym pomysłem jest przejście przez etap „T‑shaped”: fundamenty sieci, Linuxa, chmury, a potem jeden obszar, w który kopiesz głębiej. Taka kombinacja jest bardzo atrakcyjna dla zdalnych pracodawców – szczególnie w małych, zwrotnych firmach.

Umiejętności techniczne, które otwierają drzwi do zdalnej pracy

Podstawa ponad wszystko: sieci + Linux + chmura

W chmurze, sieciach i bezpieczeństwie stos technologiczny się miesza. Niezależnie od roli, trzy elementy wracają jak bumerang:

- Sieci – rozumienie podsieci, VLAN‑ów, routingu, podstaw BGP/OSPF, TLS, VPN (IPsec, SSL VPN). To język, którym opisujesz, jak systemy się ze sobą komunikują.

- Linux – praca z powłoką, systemd, logami (journalctl, syslog), uprawnieniami, podstawami iptables/nftables. Bez tego w roli cloud/security problemem staje się nawet odczyt zwykłego logu.

- Chmura – przynajmniej jeden provider na poziomie „umiemy zbudować bezpieczną, prostą infrastrukturę”: VPC/VNet, instancje, bazy, load balancer, IAM, monitoring.

To jest zbiór, który zdalne firmy traktują jako „język wspólny”. Bez niego trudno wejść do ciekawszych projektów; z nim – łatwiej przeskoczyć między rolami i organizacjami.

Automatyzacja i Infrastructure as Code: przewaga w remote zespołach

W zespołach rozproszonych ręczne klikanie w GUI szybko staje się wąskim gardłem. Żeby utrzymać spójność konfiguracji i możliwość audytu zmian, procesy się automatyzuje.

Najczęściej oczekiwane kompetencje to:

- Infrastructure as Code (IaC) – Terraform, czasem Pulumi lub CloudFormation. Umiejętność opisania infrastruktury jako kodu i pracy z nim w Gitcie.

- Konfiguracja systemów – Ansible, rzadziej Chef/Puppet/Salt. Zamiast „loguję się na 10 serwerów”, piszesz playbooka, który robi to za ciebie.

- Podstawy skryptowania – Bash oraz chociaż podstawy Pythona lub PowerShella. Nie musisz być programistą, ale powinieneś umieć złożyć skrypt, który oszczędza godziny żmudnej pracy.

Tego typu umiejętności są szczególnie doceniane w remote, bo pozwalają jednej osobie obsłużyć więcej zadań bez zwiększania ryzyka pomyłek. W rekrutacjach często pytają nie „czy znasz Terraform”, tylko „pokaż przykład modułu, którego używałeś w prawdziwym projekcie”.

Bezpieczeństwo praktyczne: od logów po hardening

Nawet jeśli nie celujesz w typowo „security” stanowiska, podstawy bezpieczeństwa są dziś oczekiwane w większości ról cloud i network. Firmy od lat wiedzą, że najsłabsze ogniwo „zabezpieczy” inni – albo napastnicy.

Na poziomie technicznym, który otwiera drzwi do zdalnych ról, przydają się:

- Praca z logami i SIEM – rozumiesz, jak systemy logują zdarzenia, jak wygląda pipeline zbierania logów (agent, syslog, kolektor) oraz potrafisz wykonać podstawową analizę alertu w SIEM.

- Hardening systemów – wyłączanie zbędnych usług, poprawna konfiguracja SSH, aktualizacje, zasady haseł, kontrola uprawnień, podstawy SELinux/AppArmor.

- Bezpieczeństwo w chmurze – IAM (polityki, role, tymczasowe tokeny), zasady szyfrowania danych w spoczynku i w tranzycie, segmentacja sieci, security groups, NACL.

W realnych projektach remote analityk czy inżynier często sam łączy te klocki: od odczytania logu, przez sprawdzenie konfiguracji, po wdrożenie poprawki i opisanie jej w dokumentacji incydentu.

Soft skille: to one często decydują w zdalnych rekrutacjach

Przy zdalnej współpracy brak kuchennej pogadanki przy kawie nadrabia się komunikacją pisemną i przewidywalnością. Technologia jest filtrem wstępnym, ale o zatrudnieniu często rozstrzyga to, jak pracujesz z ludźmi i informacją.

Rekruterzy szukający kogoś do zespołu remote szczególnie zwracają uwagę na:

- Umiejętność jasnego pisania – taski w Jirze, komentarze w pull requestach, opisy incydentów. Krótko, konkretnie, bez bałaganu. Kto umie wyjaśnić skomplikowany problem w kilku zdaniach, ten ratuje czas całego zespołu.

- Samodzielność w rozwiązywaniu problemów – w biurze łatwo „zawołać kogoś do tablicy”. W remote oczekuje się, że zanim zapytasz, sprawdzisz logi, dokumentację, Slacka i poprzednie ticket’y.

- Asynchroniczna współpraca – bez dramatu przy braku natychmiastowej odpowiedzi. Kto pracuje z ludźmi w kilku strefach czasowych, wie, że dobry opis kontekstu jest cenniejszy niż pięć szybkich calli.

- Zdrowe raportowanie postępów – krótki daily update typu: „co zrobiłem, co blokuje, czego potrzebuję”. Bez popadania w mikrozarządzanie, ale też bez znikania na 3 dni.

Dobrym testem jest proste ćwiczenie: spróbuj w jednym akapicie opisać techniczny problem i jego rozwiązanie tak, żeby zrozumiała go osoba z innego działu. Jeśli umiesz to zrobić, jesteś o krok bliżej zdalnych projektów.

Portfolio techniczne zamiast długiego CV

Remote first w IT premiuje ludzi, których pracę można „zobaczyć” bez fizycznego spotkania. Z tego powodu portfolio jest często ważniejsze niż to, ile stron ma CV.

W chmurze, sieciach i bezpieczeństwie takie portfolio może przyjąć kilka form:

- Repozytoria Git – moduły Terraform, playbooki Ansible, proste narzędzia w Pythonie, konfiguracje labowe. Nawet małe, ale czytelne projekty pokazują, że realnie używasz narzędzi, o których piszesz.

- Lab domowy lub w chmurze – opisujesz swoje środowisko: jakie VPC, jakie reguły firewalli, jakie logi zbierasz, jak zabezpieczasz dostęp. Kilka zrzutów ekranu i diagram w README robią duże wrażenie.

- Write‑upy z incydentów lub ćwiczeń – raport z symulowanego ataku, analizy logów czy usuwania awarii. Kluczowy jest tok myślenia: jak doszedłeś do przyczyny, co sprawdziłeś po drodze.

Przykładowo: kandydat na cloud security engineera dołącza do aplikacji link do repozytorium z prostą infrastrukturą w AWS i krótkim opisem, jak chroni ją przed najczęstszymi błędami. To daje rekruterowi więcej niż trzy modne buzzwordy w sekcji „skills”.

Certyfikaty i edukacja, które realnie pomagają w remote first

Ogólna zasada: „po co” przed „jaki”

Certyfikaty same w sobie pracy nie dają, ale w zdalnych rekrutacjach pełnią kilka konkretnych ról: ułatwiają preselekcję w dużych firmach, potwierdzają minimum wiedzy i pomagają ci się wyróżnić wśród setek CV. Zanim jednak zapiszesz się na drogi egzamin, odpowiedz sobie na dwa pytania: do jakiej roli celujesz i jakie technologie są w niej faktycznie używane.

Dla inżyniera chmurowego sensowny będzie zupełnie inny zestaw certów niż dla osoby idącej w stronę pentestu aplikacyjnego czy GRC (governance, risk, compliance).

Chmura publiczna: certyfikaty, które naprawdę otwierają drzwi

Jeśli myślisz o karierze remote w chmurze, firmy zwykle patrzą na trzech dużych graczy: AWS, Azure i GCP. Nie trzeba mieć papierów ze wszystkich, ale dobrze, jeśli w jednym z nich umiesz poruszać się swobodnie.

Na poziomie „wejścia” do zdalnych ról technicznych najczęściej widuje się:

- AWS Certified Solutions Architect – Associate – praktyczny cert dla ludzi, którzy potrafią zaprojektować prostą, ale sensownie zabezpieczoną architekturę w AWS. Często wymieniany w opisach ról remote.

- Microsoft Azure Administrator / Azure Solutions Architect – przydatne w firmach opartych o ekosystem Microsoftu; wiele z nich ma już wypracowane modele pracy zdalnej.

- Google Professional Cloud Architect – nieco trudniejszy, ale bardzo ceniony tam, gdzie mocno stawia się na automatyzację i „cloud native”.

Dalej są bardziej wyspecjalizowane ścieżki, np. security specialty w AWS czy ścieżki data/DevOps. W remote first sprawdzają się szczególnie wtedy, gdy aplikujesz do firmy, która publicznie mówi, na jakim stacku działa. Jeśli ogłoszenie mówi „90% AWS”, to posiadanie certu z tego świata będzie miało dużo większą wagę niż „cokolwiek z chmury”.

Sieci: kiedy Cisco, kiedy vendor‑neutralne

W sieciach zdalne role rzadziej kręcą się wokół fizycznego okablowania, za to często dotyczą BGP, SD‑WAN, VPN‑ów i firewalli zarządzanych na odległość. Certyfikaty pomagają tutaj dwutorowo: potwierdzają fundamenty i znajomość konkretnego vendora.

Najczęstsze kombinacje, które dobrze „sprzedają się” w remote ogłoszeniach:

- CCNA / CCNP Enterprise – klasyka od Cisco. Daje solidną bazę routingu, przełączania i podstaw bezpieczeństwa. Przydatne szczególnie w firmach, które utrzymują rozległe sieci korporacyjne.

- Vendor‑neutralne typu Network+ – lżejsze, ale dobre jako start, jeśli chcesz mieć dowód na zrozumienie podstaw, a jeszcze nie wiesz, czy pójdziesz w Cisco, Junipera czy SD‑WAN konkretnego producenta.

- Certyfikaty firewalli i SD‑WAN (Fortinet, Palo Alto, Check Point) – mocno pragmatyczne, bo wiele ról remote to zdalna administracja i projektowanie polityk bezpieczeństwa właśnie na tych urządzeniach.

W ogłoszeniach „remote network engineer” często pojawia się lista konkretnych technologii (np. BGP + Palo Alto). Jeśli masz przynajmniej jeden cert od danego vendora i potrafisz go podeprzeć labem, twoja aplikacja szybciej przechodzi do kolejnego etapu.

Cyberbezpieczeństwo: od fundamentów do specjalizacji

W bezpieczeństwie, zwłaszcza w zdalnych rolach, liczy się nie tylko „co umiesz złamać”, lecz także to, jak rozumiesz procesy, ryzyko i pracę w zespole. Certyfikaty pokazują, że przeszedłeś przez określony zakres materiału – pod warunkiem że dobierzesz je świadomie.

Dla osób celujących w role typu SOC, blue team, cloud security, sensownym startem są:

- CompTIA Security+ – podstawy bezpieczeństwa sieciowego i systemowego. Często wymagany jako „minimum” w międzynarodowych firmach i projektach z sektora publicznego.

- CompTIA CySA+ / PenTest+ – rozszerzenie w stronę analizy incydentów lub ofensywy. Dobre jako pomost między junior SOC a bardziej zaawansowanymi rolami.

- Vendorowe certy security w chmurze – np. AWS Security Specialty, Azure Security Engineer. W zdalnych rolach cloud security to często mocniejsza waluta niż bardzo ogólne certy.

Na dalszym etapie pojawiają się takie skróty jak OSCP (pentest techniczny), CISM (zarządzanie bezpieczeństwem) czy CISSP (szerokie spojrzenie na bezpieczeństwo organizacji). To już poziom, na którym zwykle masz kilka lat doświadczenia, a cert pomaga ci wskoczyć na bardziej odpowiedzialne, często w pełni zdalne stanowiska (np. Security Lead w rozproszonym zespole).

Uczelnie, bootcampy, kursy online – co ma sens dla pracy zdalnej

Ścieżki edukacyjne w IT dawno przestały być jednowymiarowe. W zdalnych rekrutacjach dyplom uczelni technicznej może być plusem, ale nie jest warunkiem koniecznym. Dużo ważniejsza jest umiejętność samodzielnej nauki i pokazywania efektów.

Najczęściej spotykane formy nauki i ich praktyczny wpływ na zdalne zatrudnienie:

- Studia techniczne – dobre tło teoretyczne, ułatwiają zrozumienie złożonych systemów, ale nie zastąpią praktyki. W remote first pomagają głównie na etapie „filtru HR” w większych korporacjach.

- Bootcampy i akademie vendorów – intensywne, praktyczne, często ukierunkowane na konkretny zestaw technologii (np. DevOps + cloud, SOC analyst). Sprawdzają się, jeśli po ukończeniu zrobisz z projektu końcowego swoje pierwsze portfolio.

- Kursy online i samodzielny lab – najbardziej elastyczne rozwiązanie. Możesz dobrać dokładnie to, co jest wymagane w ofertach, które cię interesują. Minusem jest brak „papieru” – dlatego dobrze łączyć je z certyfikatami.

Dobrym kompromisem jest model: wybrany cert (np. AWS SAA) + kurs online przygotowujący do egzaminu + własny lab, w którym budujesz coś podobnego do tego, co opisują ogłoszenia. W zdalnych procesach łatwo to „sprzedać”: najpierw mówisz o egzaminie, a potem pokazujesz repozytorium, gdzie rzeczywiście wykorzystałeś poznane usługi.

Jak ułożyć swoją ścieżkę nauki pod remote first

Zamiast zbierać certyfikaty jak znaczki, lepiej potraktować je jako kamienie milowe. Każdy z nich powinien być powiązany z konkretną kompetencją, której oczekuje rynek zdalny.

Prosty szkielet, który działa w chmurze, sieciach i bezpieczeństwie:

- Fundamenty – sieci, Linux, podstawy jednego providera chmurowego. Do tego możesz dobrać pierwszy cert typu Network+ lub Cloud Practitioner.

- Specjalizacja – wybierasz obszar (np. cloud security, network automation, SOC) i robisz 1–2 certy potwierdzające ten kierunek. Równolegle rozwijasz lab w tym samym temacie.

- Szlif pod konkretną rolę – czytasz oferty remote, wybierasz 5–10 najczęściej powtarzających się technologii i dobierasz kursy/książki, które wypełniają luki. Tu już ważniejszy jest konkretny stack niż kolejne logo na LinkedInie.

Jedna krótka, ale praktyczna zasada: jeśli na naukę danego narzędzia nie potrafisz wskazać choćby jednego ogłoszenia remote, w którym ono występuje – wstrzymaj się i najpierw sprawdź, czy naprawdę jest ci potrzebne.

Jak prezentować certyfikaty i edukację w procesie zdalnej rekrutacji

Same nazwy certów w CV niewiele mówią. Dużo mocniej działa powiązanie „certyfikat → projekt → efekt”. Rekruter zdalny nie ma luksusu rozmowy przy tablicy przez pół dnia, więc szuka szybkich sygnałów, że teoria przekłada się na praktykę.

Kilka prostych trików, które pomagają wyróżnić się wśród innych kandydatów:

- Przy każdym ważnym certyfikacie dopisz 2–3 konkretne rzeczy, które potrafisz dzięki niemu zrobić, np. „projektowanie sieci VPC z prywatnymi i publicznymi podsieciami, integracja z on‑prem przez VPN, konfiguracja IAM pod zasadę least privilege”.

- Podlinkuj lab lub repozytorium, w którym wykorzystałeś wiedzę z przygotowań do egzaminu. Nawet prosty projekt ma większą wagę niż „sam kurs”.

- Na rozmowie technicznej opowiadaj o błędach, które popełniłeś w trakcie nauki i jak je naprawiłeś. To pokazuje, że nie tylko „zaliczyłeś test”, ale rozumiesz, co robisz.

W zdalnych zespołach szczególnie ceni się ludzi, którzy potrafią uczyć się sami i dokumentować ten proces. Świadomie dobrane certyfikaty i mądrze opisane projekty są jednym z najprostszych sposobów, by to pokazać, zanim jeszcze ktokolwiek zaprosi cię na pierwsze wideo‑spotkanie.

Najczęściej zadawane pytania (FAQ)

Co to znaczy remote first w IT i czym różni się od remote friendly?

Remote first oznacza, że zdalna praca jest domyślnym sposobem działania firmy. Procesy, narzędzia i komunikacja są zaprojektowane tak, jakby nikt nie pracował z biura, a biuro – jeśli w ogóle istnieje – jest tylko dodatkiem.

Remote friendly to organizacja, która dopuszcza pracę zdalną, ale centrum życia firmy pozostaje biuro. Spotkania, szybkie ustalenia i nieformalne decyzje często dzieją się na miejscu, a osoby w pełni zdalne mogą czuć się „dołączone” do ekipy, zamiast być jej równoprawną częścią.

Jakie stanowiska w chmurze, sieciach i cyberbezpieczeństwie najłatwiej wykonywać w pełni zdalnie?

Najwięcej ofert w pełni zdalnych dotyczy ról, które pracują głównie z wirtualną infrastrukturą i narzędziami online. W praktyce szczególnie często pojawiają się:

- cloud engineer / cloud administrator, SRE / DevOps – praca przy AWS, Azure, GCP, IaC (np. Terraform), CI/CD, monitoring;

- SOC analyst, security engineer, blue team – monitoring bezpieczeństwa, analiza incydentów, twarde zabezpieczanie systemów;

- pentester webowy, GRC / compliance / risk analyst – testy aplikacji, audyty, polityki bezpieczeństwa.

W sieciach więcej zależy od typu firmy. W integratorach i data center część zadań wymaga fizycznej obecności, ale w produktowych firmach SaaS network engineer często pracuje głównie zdalnie na konsolach, VPN-ach i wirtualnych sieciach.

Czy da się zbudować całą karierę w IT pracując tylko zdalnie?

Tak, w obszarach takich jak chmura, cyberbezpieczeństwo czy sieci definiowane programowo (SD-WAN, SASE) da się przejść całą ścieżkę – od juniora po seniora – w modelu zdalnym. Kluczowe jest, by firma była naprawdę remote first, a nie tylko „z konieczności zdalna”.

Warto jednak liczyć się z tym, że niektóre role (np. typowo sprzętowe w data center) nadal wymagają okazjonalnej obecności na miejscu. Sporo osób rozwiązuje to tak, że specjalizuje się w tych częściach zawodu, które są maksymalnie „wirtualne” – np. automatyzacja sieci, bezpieczeństwo chmurowe, GRC zamiast fizycznych audytów w siedzibach klientów.

Dla kogo praca remote first w IT będzie dobrym wyborem, a kto się w niej męczy?

Remote first dobrze „leży” osobom, które lubią dłuższe bloki skupienia, potrafią samodzielnie zaplanować dzień i nie mają problemu z komunikacją na piśmie (Slack, e‑mail, tickety, dokumentacja). Takie osoby zwykle łatwo odnajdują się w rozproszonych zespołach, bo same szukają odpowiedzi w logach, repozytoriach czy dokumentacji.

Trudniej mają ci, którzy potrzebują stałego kontaktu twarzą w twarz, szybkiej reakcji na pytanie „odwracam krzesło i pytam kolegę” oraz mocnego życia biurowego. Dla nich praca z domu potrafi być izolująca, zwłaszcza jeśli nie mają nawyku regularnego odzywania się na kanałach tekstowych i kamerce.

Jak szukać ofert pracy remote first w chmurze, sieciach lub cyberbezpieczeństwie?

Dobrym punktem startu jest filtrowanie ogłoszeń po słowach kluczowych: „remote first”, „fully remote”, „100% remote” plus konkretna rola (np. „cloud engineer”, „SOC analyst”, „network SRE”). Warto też zwracać uwagę na opis kultury pracy – jeśli większość przykładów dotyczy spotkań w biurze, to zwykle nie jest to prawdziwe remote first.

Sprawdzaj sekcje o sposobie komunikacji i narzędziach: firmy z dojrzałym remote stawiają na asynchroniczną pracę z dobrze prowadzoną dokumentacją. Dodatkową wskazówką są rozproszone zespoły (różne kraje i strefy czasowe) – przy takim układzie model biurowy po prostu się nie sprawdza.

Jakie są główne plusy i minusy pracy zdalnej w IT dla inżyniera?

Z perspektywy inżyniera (cloud, network, security) plusy to przede wszystkim brak dojazdów, większa elastyczność dnia, dostęp do globalnego rynku (firmy z UE, UK, USA) i więcej przestrzeni na tzw. deep work, czyli długie okresy spokojnej pracy bez ciągłych przerwań.

Minusy to m.in. mniejsza możliwość „podglądania” doświadczonych kolegów na żywo, potrzeba żelaznej samodyscypliny, ryzyko zlania się pracy z życiem prywatnym oraz to, że bez aktywnej komunikacji można być mniej widocznym przy awansach. Doświadczeni zdalni inżynierowie celowo planują np. cotygodniowe update’y statusu, żeby temu przeciwdziałać.

Czy praca zdalna w cyberbezpieczeństwie jest bezpieczna dla firmy?

Tak, o ile organizacja ma dobrze zbudowaną infrastrukturę dostępu i procesy bezpieczeństwa. Standardem są tu m.in. VPN, uwierzytelnianie wieloskładnikowe, dobrze skonfigurowane uprawnienia, szyfrowane laptopy służbowe i jasno opisane procedury pracy poza biurem.

Większość zadań typu SOC, analiza incydentów, testy aplikacji webowych czy GRC można wykonywać w pełni zdalnie. Wyjątkiem są projekty wymagające pracy w specjalnych strefach bezpieczeństwa (np. w sektorze publicznym, wojskowym), gdzie z góry narzucone są fizyczne ograniczenia dostępu do systemów.